В Беларуси объявился особо опасный вирус-шифровальщик

В Беларуси действуют вирусы-шифровальщики, которые проникают в сеть даже через нестандартные порты RDP.

Об этом tut.by сообщил читатель Андрей, системный администратор одного из предприятий Минской области.

RDP (Remote Desktop Protocol — протокол удаленного рабочего стола) — это протокол, который используют для удаленной работы пользователя с сервером. По умолчанию используется порт TCP 3389. Стандартная рекомендация по безопасности — сменить этот порт на любой другой. Однако сейчас шифровальщики научились обходить это препятствие.

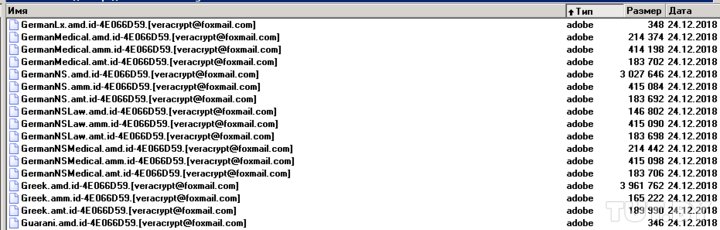

— В понедельник шифровальщик попал в нашу сеть и с 7.10 до 9.24 шифровал все подряд, — рассказывает Андрей. — То, что рассылаются письма со скриптами, которые шифруют файлы — это обычно. То, что было у нас, — не совсем обычно. У меня был открыт доступ к сети извне по протоколу RDP. Причем открыт он был на нестандартном порту. Раньше этого было достаточно, чтобы через этот протокол никто не лез. Сейчас перебором нашли порт и подобрали логин и пароль, который я давал сторонней аудиторской организации.

В компании оказались зашифрованы базы данных 1С, общее хранилище файлов и другие файлы. Злоумышленники потребовали плату за расшифровку — 3300 долларов в биткоинах, связаться предложили по адресу [email protected].

ИТ-служба смогла восстановить всю информацию из архивных копий, платить за расшифровку не стали. После выяснилось, что атака шла с двух IP-адресов — из Италии и Казахстана.

— Фактически урон данным нанесен не был — день мороки, и всё вернулось на место. Поэтому не вижу смысла обращаться в милицию, но оповестить других о проблеме нужно, — считает специалист. — И стандартная рекомендация: «Не подставляйтесь!» Если нужно кого-то извне пустить к себе на комп разово, пользуйтесь TeamViewer, Ammyy Admin и аналогичными сервисами. Если нужен постоянный доступ для, скажем, разъездных сотрудников — только VPN: шифрованный канал с несколькими факторами авторизации. Если без RDP не обойтись никак — открыть и закрыть, как только он станет не нужен.

Новости и события в Беларуси и мире.

Пресс-центр [email protected]